在網絡安全領域,黑帽大會(Black Hat)一直被視為前沿攻擊技術與安全攻防思想的風向標。每年,全球頂尖的安全研究人員匯聚于此,展示那些最隱蔽、最狡猾的攻擊手段,挑戰著整個行業的安全防線。360安全團隊成功防御了從黑帽大會公開的一種極具欺騙性的新型攻擊技術,并在軟件產品的檢驗檢測過程中將其成功識別與攔截,為行業應對此類高級威脅提供了寶貴的實戰經驗與啟示。

一、黑帽大會:狡猾攻擊技術的“展示窗”

黑帽大會以其對攻擊技術“原生態”的深度剖析而聞名。這些被公開的技術往往繞過了傳統安全產品的檢測邏輯,利用了軟件、硬件或協議中鮮為人知的缺陷或設計特性。其“狡猾”之處通常體現在以下幾個方面:

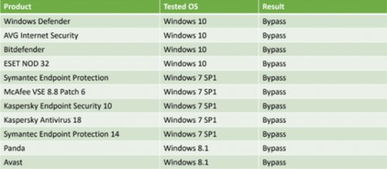

- 高度混淆與隱匿:攻擊載荷經過多重加密、編碼或利用合法工具鏈(如Living off the Land)執行,使其在靜態掃描和部分行為分析下如同“隱形”。

- 利用信任鏈:攻擊者不再僅僅利用軟件漏洞,而是巧妙地濫用合法的數字證書、可信的供應鏈環節或系統默認的信任機制,實現“借殼”攻擊。

- 上下文感知與規避:惡意代碼具備環境檢測能力,僅在特定條件(如不在沙箱或分析環境中)下才激活攻擊行為,極大地增加了動態分析的難度。

- 組合式、多階段攻擊:將多個看似無害的微步驟組合,通過“低慢小”的方式逐步滲透,每一步都試圖繞過特定維度的檢測。

此次360防御的正是具備上述多項特征的一種復合型攻擊技術。它并非依賴單一的“零日漏洞”,而是通過對正常軟件交互流程的極致扭曲和濫用,實現權限提升或數據竊取,其攻擊面覆蓋了應用層、系統層甚至固件層。

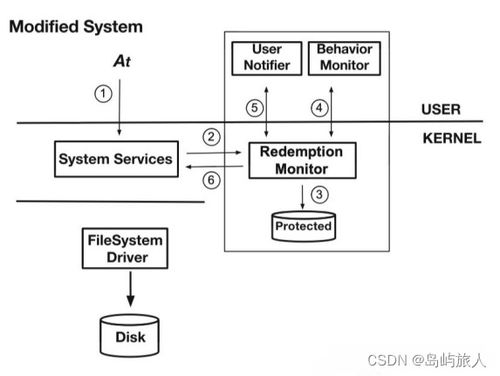

二、360的深度防御:從檢測到攔截的全流程閉環

面對如此狡猾的威脅,360安全團隊依托其“云端大腦+終端防御”的協同安全能力體系,構建了多層次的防御縱深。

- 前沿威脅情報的快速吸納:360安全大腦持續監控全球各大安全會議、論壇及地下黑產動態,對黑帽大會公開的技術細節進行即時分析、提取攻擊特征(IOCs)與戰術模式(TTPs),并將其轉化為可執行的檢測規則。

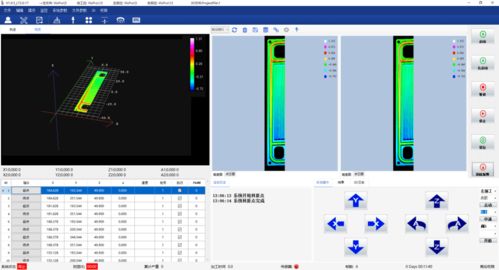

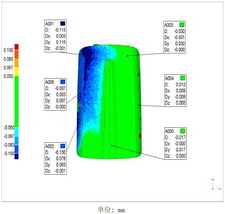

- 多維度的動態行為分析:在軟件產品檢驗檢測環節,360不僅進行傳統的靜態代碼掃描和漏洞檢測,更側重于在受控的沙箱環境中模擬真實運行。通過監控軟件的進程行為、內存操作、網絡通信、注冊表及文件系統變更等數千個行為指標,該狡猾技術試圖“喬裝打扮”的異常行為鏈被精準捕捉。其規避檢測的“小動作”本身,反而成為了暴露其惡意的關鍵信號。

- 智能關聯與溯源:單一節點的異常或許不足以判定,但360的防御系統能夠將終端行為、網絡流量日志與云端威脅情報進行關聯分析。當檢測到與黑帽技術TTPs匹配的疑似行為序列時,系統能迅速回溯攻擊路徑,確認攻擊意圖,并聯動終端安全產品進行實時阻斷。

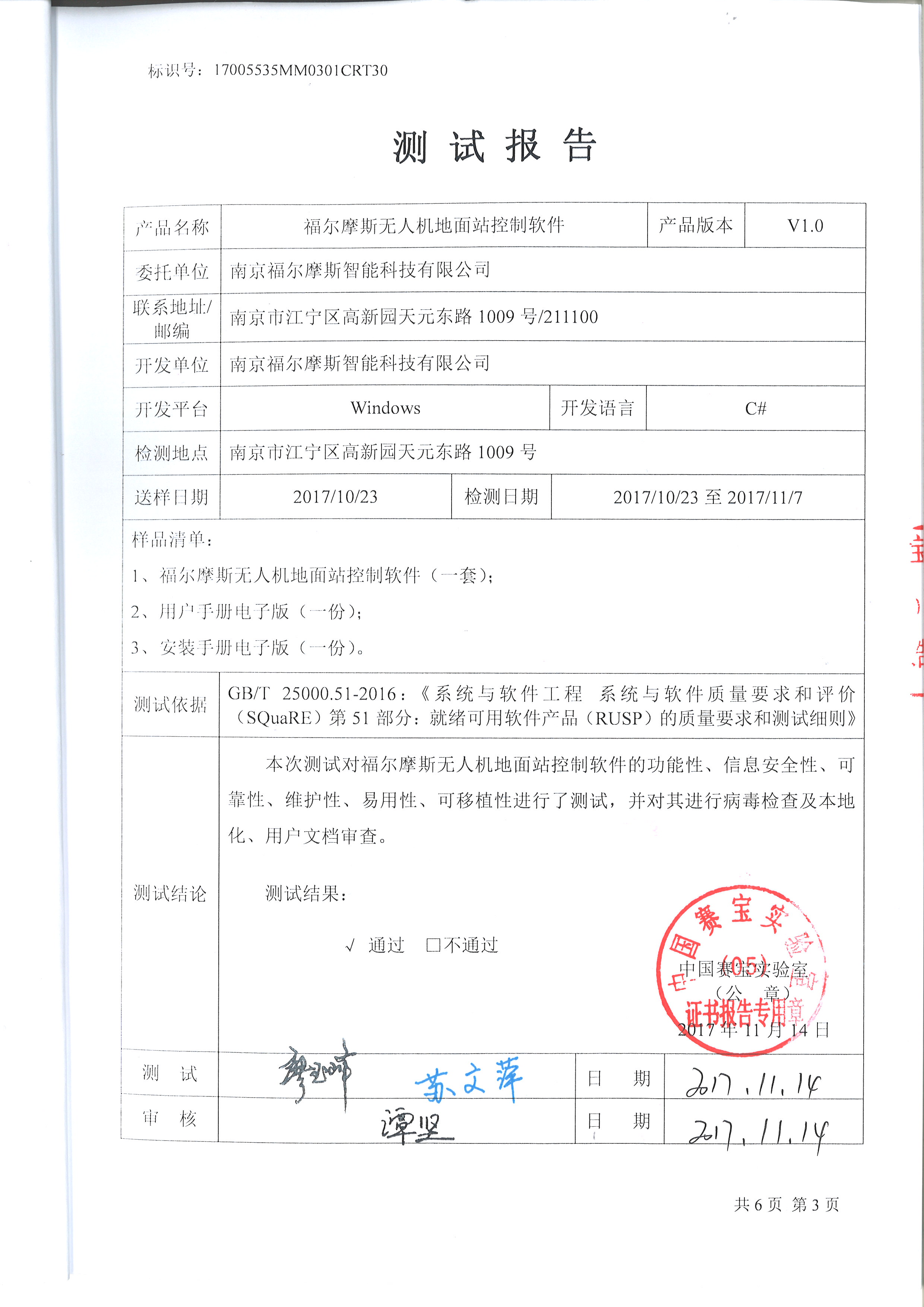

- 對軟件供應鏈的深度檢測:此次防御成功的關鍵之一,在于將檢測范圍從最終成品軟件,前置到其開發、構建、分發環節。通過對軟件依賴庫、第三方組件、構建腳本及數字簽名的嚴格審查,有效識別了攻擊者試圖植入的惡意代碼或篡改的合法組件,將威脅扼殺在萌芽階段。

三、對軟件產品檢驗檢測行業的深刻啟示

360此次的成功防御,不僅是一次技術勝利,更為整個軟件安全檢驗檢測行業敲響了警鐘,并指明了演進方向:

- 從“漏洞掃描”到“威脅狩獵”的范式轉變:傳統的以CVE漏洞庫為中心的檢測模式已不足以應對高級威脅。檢驗檢測必須融入主動威脅狩獵思維,重點關注軟件在運行時的行為意圖和是否匹配已知的攻擊模式。

- 強調“動態驗證”與“上下文分析”:軟件安全測試需要構建高仿真、多樣化的運行時環境,誘使隱蔽惡意代碼暴露其真實目的。必須結合軟件的預期功能、使用場景來分析其行為的合理性。

- 供應鏈安全成為必檢項:任何來自外部的代碼、組件或工具都必須經過嚴格的安全審計。軟件物料清單(SBOM)的建立與驗證,應成為軟件上線前強制性的安全步驟。

- 共建共享威脅情報生態:單打獨斗無法抵御體系化的高級攻擊。安全廠商、軟件開發商、檢測機構與國家相關單位需建立更高效的威脅情報共享與協同處置機制,將像黑帽大會這樣的“攻擊技術預警”快速轉化為全行業的“防御能力升級”。

網絡空間的攻防是一場永無止境的博弈。黑帽大會上公開的“最狡猾”攻擊技術,代表了攻擊方技術演進的頂尖水平。360此次成功防御的案例證明,唯有通過持續的技術創新,構建覆蓋“云、管、端、供應鏈”的縱深防御體系,并推動檢測技術從靜態到動態、從單點到體系的智能化升級,才能在這場博弈中守護數字世界的安全底線。這不僅是360的勝利,更是對整個行業提升安全水位、筑牢軟件安全生命線的有力推動。